PDF) Software vulnerability exploit methodologies – Cyber attacks, attackers and security 2013-2016 / A szoftver sérülékenységek kihasználási módozatai – Informatikai támadások, támadók és biztonság 2013-2016

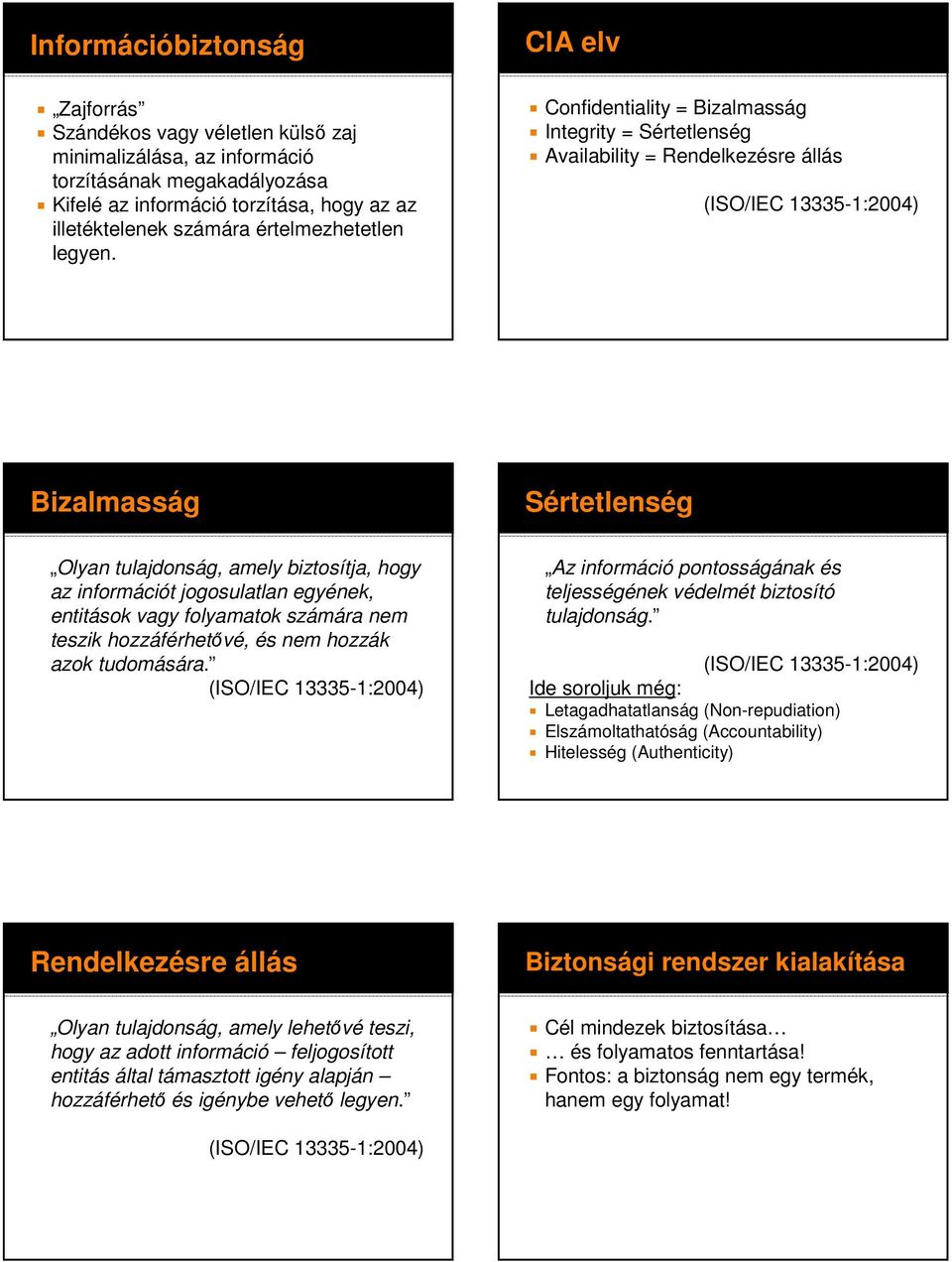

Biztonság. Információ. Adat. Információelmélet. Információbiztonság az alkalmazásfejlesztésben ADAT INFORMÁCIÓ - PDF Ingyenes letöltés

Petsonik Ugat Eszköz, Hogy Hagyja Kutya Madár Ház Box Kutyáknak, Kutya Ugat Eszközök Kültéri, Allotjamentsruralscanpunti.com

Adat és információvédelem Informatikai biztonság. Dr. Beinschróth József CISA - PDF Ingyenes letöltés

PPT – Budapesti Muszaki Foiskola Neumann J PowerPoint presentation | free to download - id: 6fa8d8-ZmM5N

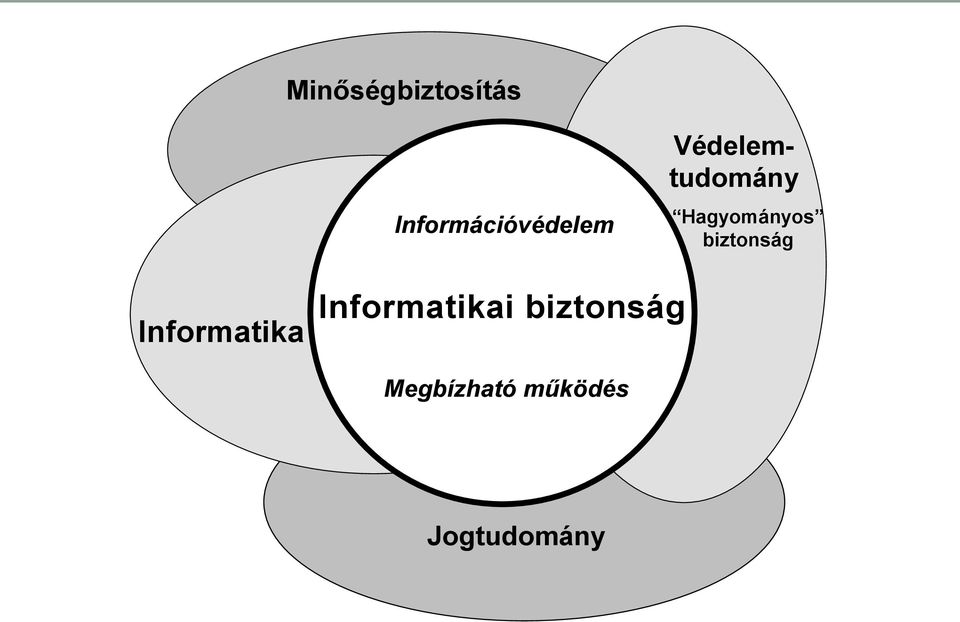

INFORMÁCIÓBIZTONSÁG VS. INFORMATIKAI BIZTONSÁG (A "Robothadviselés 7" konferencián 2007. november 27.-én elhang

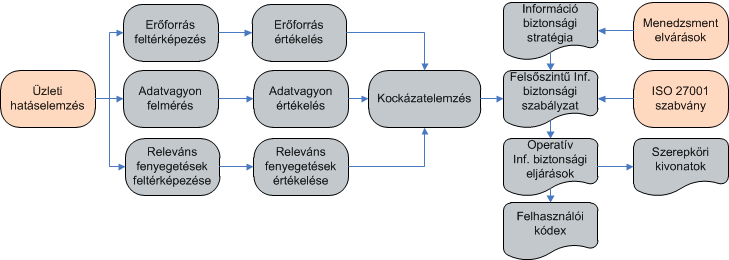

Póserné Oláh Valéria: A SZERVEZETI INFORMATIKAI BIZTONSÁG MEGTEREMTÉSÉNEK, FENNTARTÁSÁNAK ALAPVETŐ FELTÉTELEI

INFORMÁCIÓBIZTONSÁG VS. INFORMATIKAI BIZTONSÁG (A "Robothadviselés 7" konferencián 2007. november 27.-én elhang